Skuteczne zarządzanie adresami e‑mail w panelu hostingowym to połączenie technologii, dobrych praktyk i odpowiedzialności za reputację domeny. Od stworzenia skrzynki i ustawienia silnego hasła, przez filtrację spamu, aż po konfigurację rekordów DNS — każdy krok wpływa na niezawodność dostarczania korespondencji i bezpieczeństwo organizacji. Ten przewodnik prowadzi krok po kroku przez obszary, które najczęściej decydują o sukcesie: tworzenie i porządkowanie kont, zarządzanie tożsamościami, wdrażanie polityk bezpieczeństwa, a także monitorowanie i analizę problemów z wysyłką czy odbiorem.

Podstawy: co właściwie zarządzamy w panelu hostingowym

W panelu hostingowym (np. cPanel, Plesk, DirectAdmin czy autorskie panele operatorów) zarządza się nie tylko pojedynczymi adresami e‑mail, lecz całym ekosystemem komunikacji. Warto rozróżniać:

- Konto systemowe (użytkownik panelu) — uprawnienia do domen, skrzynek i ustawień serwera.

- Domena pocztowa — baza dla skrzynek: nazwa@domena.pl. Każda domena wymaga odpowiednich rekordów DNS oraz wskazania serwera pocztowego.

- Skrzynka e‑mail — realne miejsce przechowywania wiadomości, z pojemnością, hasłem i protokołami dostępu.

- Tożsamości i podpisy — nadawca, nazwa wyświetlana, stopka firmowa, formatowanie, branding.

- Listy dystrybucyjne i grupy — wiele odbiorców pod jednym adresem.

Warto od razu zdecydować o konwencjach nazewniczych (imie.nazwisko@, dzial@) i politykach haseł. Minimalne wymagania to długość, złożoność i okresowa rotacja. Dobrą praktyką jest także włączenie raportów o zajętości przestrzeni, aby zapobiec zapełnieniu skrzynek w kluczowym momencie.

Tworzenie i konfiguracja kont pocztowych

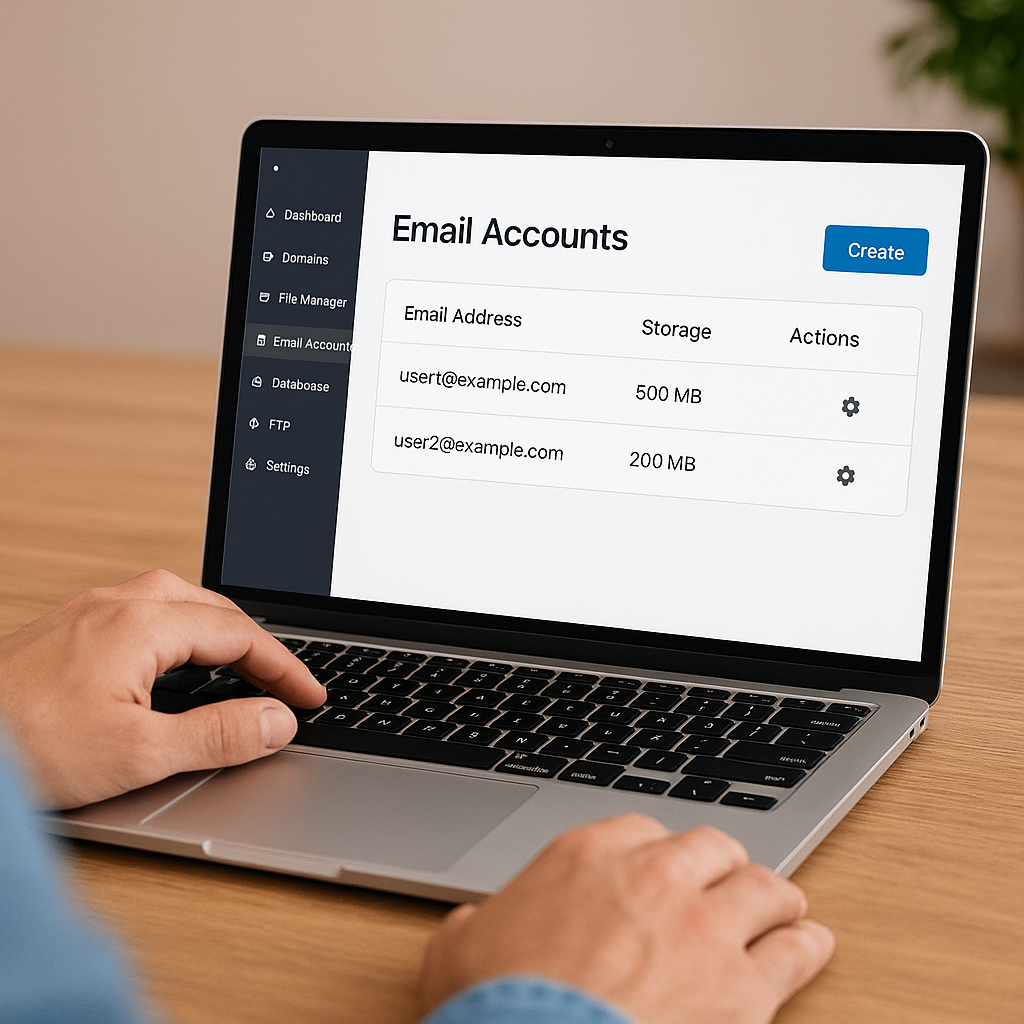

Zakładanie skrzynki

W większości paneli proces tworzenia skrzynki wygląda podobnie: wybierz domenę, wpisz nazwę użytkownika, ustaw limit pojemności lub brak limitu, wygeneruj silne hasło i zdecyduj o filtrach startowych. Warto od razu przygotować politykę folderów i etykiet, by zachować porządek od pierwszego dnia.

Protokoły i dostęp

Standardem obsługi poczty jest protokół IMAP, który utrzymuje wiadomości na serwerze i synchronizuje stan folderów między urządzeniami. POP3 pobiera pocztę lokalnie i zwykle kasuje kopię z serwera — to może prowadzić do niespójności, dlatego stosuje się go rzadziej. Wysyłka odbywa się przez SMTP, najczęściej z wymuszoną warstwą szyfrowania. Zadbaj o poprawne dane autokonfiguracji (autodiscover/autoconfig), aby klienci pocztowi sami pobierali porty i ustawienia TLS.

Hasła i dostęp aplikacji

Hasła generuj losowo i przechowuj w menedżerze haseł. Dla aplikacji mobilnych i skryptów rozważ hasła aplikacyjne, które można cofnąć bez naruszania dostępu użytkownika do panelu. Ustal limit prób logowania i blokady IP, aby ograniczyć ataki siłowe.

Alias, przekierowania i automatyzacja korespondencji

Adresy zastępcze i dystrybucja

Nie każda funkcja wymaga pełnej skrzynki. Czasem wystarczy alias, który wskazuje na istniejące konto lub grupę adresów. Dzięki temu np. adres marketing@ może trafiać do kilku osób bez zakładania nowej przestrzeni. Równie użyteczne jest przekierowanie — stały mechanizm wysyłający pocztę z jednego adresu na inny, z opcją pozostawienia kopii na serwerze lub bez.

Adres zbiorczy i autoresponder

Administratorzy niekiedy uruchamiają catch-all, aby przechwytywać wiadomości na błędnie wpisane adresy w domenie. Ta funkcja bywa przydatna przy migracjach lub rebrandingu, ale może zwiększyć wolumen spamu — stosuj ją rozważnie i z filtrami. Gdy chcesz automatycznie odpowiedzieć na wiadomość (np. w czasie urlopu), skonfiguruj autoresponder z krótkim, rzeczowym komunikatem i datą powrotu. Upewnij się, że wiadomości zwrotne nie tworzą pętli z innymi systemami automatycznymi.

Listy i skrzynki współdzielone

Listy dystrybucyjne to prostszy sposób na komunikację do zespołu. Dla pracy zespołowej w jednym koncie zastosuj skrzynki współdzielone (shared mailboxes) lub delegowanie dostępu z uprawnieniami tylko do wybranych folderów.

Filtry, reguły i walka ze spamem

Reguły po stronie serwera

Reguły stosowane na serwerze są niezależne od urządzenia. Mogą opierać się na nadawcy, słowach kluczowych, wielkości załączników, a nawet analizie nagłówków. Największą wartością jest działanie u źródła: zanim wiadomość trafi do klienta, zostaje uporządkowana lub odrzucona.

Systemy antyspamowe

W wielu panelach dostępne są moduły antyspamowe z opcją wstępnego uczenia, kwarantanny, białych/czarnych list i greylistingu. Dobrym pomysłem jest stopniowe zaostrzanie progów — najpierw kierowanie podejrzanych wiadomości do folderu Spam, potem ich automatyczne odrzucanie, gdy masz pewność, że nie narusza to ważnej korespondencji.

Filtrowanie załączników i ochrony treści

Ustal polityki dla załączników wykonywalnych, ogranicz maksymalny rozmiar wiadomości i stosuj skanowanie antywirusowe. Jeśli panel oferuje reguły DLP (ochrony danych), włącz je dla słów kluczowych związanych z wrażliwymi informacjami.

DNS dla poczty: fundament dostarczalności

Trzy rekordy to dziś absolutna podstawa technicznej wiarygodności domeny, obok właściwego wskazania serwerów przez rekordy MX. Każdy panel ułatwia ich wygenerowanie i publikację, jednak to administrator odpowiada za zgodność i spójność.

- SPF — lista dozwolonych źródeł wysyłki dla domeny. Uważaj na przekroczenie limitu 10 lookupów i utrzymuj regułę możliwie krótką. Zbyt liberalny SPF obniża wiarygodność, zbyt restrykcyjny złamie wysyłkę z legalnych systemów (np. platform mailingowych).

- DKIM — podpis kryptograficzny dołączany przez serwer wysyłający. Klucze okresowo rotuj, szczególnie po migracjach lub zmianach oprogramowania MTA.

- DMARC — polityka mówiąca, co robić z pocztą niespełniającą SPF/DKIM (monitoruj — quarantine — reject). Zacznij od p=none i raportów RUA/RUF, a następnie podnoś rygor.

Dostarczalność zależy także od reputacji IP, poprawnego PTR (rDNS), spójnego banera HELO/EHLO i wymuszania TLS. Rozważ MTA‑STS i TLS‑RPT dla dodatkowej przejrzystości i zabezpieczenia negocjacji TLS między serwerami. Jeżeli korzystasz z adresu współdzielonego, pamiętaj, że na reputację wpływają też inni użytkownicy tego IP.

Bezpieczeństwo: szyfrowanie, uwierzytelnianie i ochrona przed nadużyciami

Szyfrowanie transportu i certyfikaty

Włącz SSL/TLS z aktualnym certyfikatem dla hosta pocztowego i wymuś szyfrowanie dla SMTP Submission. Unikaj przestarzałych szyfrów i protokołów. Błędne lub wygasłe certyfikaty powodują ostrzeżenia i spadek zaufania, a czasem zatrzymują dostawę.

Uwierzytelnianie wieloskładnikowe i logowanie

Jeśli panel lub webmail pozwalają na 2FA, włącz je przynajmniej dla kont administracyjnych. Ogranicz dostęp do panelu z zaufanych adresów IP, a dla skrzynek ustaw limity prób logowania i reguły blokad. Rejestruj nietypowe logowania i wysyłkę masową, by zawczasu wykrywać przejęte konta.

Socjotechnika i phishing

Zespół powinien być szkolony w rozpoznawaniu prób phishingu, spoofingu, fałszywych załączników i linków. Nawet perfekcyjnie ustawione rekordy DNS nie zastąpią uważności użytkownika. W panelu skonfiguruj stopki z ostrzeżeniami i oznaczaniem zewnętrznych nadawców; w przeglądarce poczty widoczne flagi często ratują przed pochopnym kliknięciem.

Porządek w skrzynkach: retencja, limity i długoterminowe utrzymanie

Skrzynki rosną w sposób niezauważalny, aż do momentu, gdy wysyłka lub odbiór przestają działać z powodu braku miejsca. Ustal limity (quota) adekwatne do roli użytkownika, a także reguły automatycznego czyszczenia folderów takich jak Wysłane, Spam czy Kosz. Włącz powiadomienia e‑mail przy przekraczaniu 80% pojemności.

Dla trwałego przechowywania ważnych wiadomości stosuj archiwizacja — czy to w oddzielnym systemie backupowym, czy w dedykowanej skrzynce archiwum. W środowiskach o podwyższonej zgodności prawnej przydają się funkcje journalingu i legal hold, które zatrzymują kopie korespondencji niezależnie od działań użytkownika.

Jeśli firma korzysta z wielu urządzeń, postaraj się ograniczyć dublowanie dużych załączników. Linki do współdzielonych plików często rozwiązują problem rosnących skrzynek oraz redukują ryzyko wysłania nieaktualnej wersji dokumentu.

Monitoring, logi i rozwiązywanie problemów

Gdzie szukać informacji

Panele hostingowe zwykle udostępniają dzienniki zdarzeń: logi SMTP, historię dostarczania i błędy serwera. Znajdziesz tam szczegóły prób uwierzytelnienia, kody odpowiedzi 4xx/5xx oraz informacje o odrzuceniach na podstawie polityk antyspamowych. W razie problemów z pojedynczą wiadomością poproś nadawcę o pełne nagłówki — zawierają trasę, opóźnienia i podpisy kryptograficzne.

Najczęstsze symptomy i diagnoza

- Brak odbioru wiadomości: sprawdź rekordy MX, filtry, limity skrzynki i czarne listy w antyspamie.

- Brak wysyłki: weryfikuj limity dzienne/miesięczne, autoryzację SMTP, blokady portów i reputację IP.

- Opóźnienia: diagnozuj kolejkę MTA, obciążenie serwera, throttle na serwerach odbiorczych i błędy sieciowe.

- Odbicia (bounce): kody 550 zwykle wskazują na politykę odbiorcy (np. DMARC), 552 na za duży załącznik, 421/450 na tymczasowe ograniczenia.

Narzędzia zewnętrzne (kontrola DNS, testy SPF/DKIM/DMARC, badanie reputacji IP, Gmail Postmaster, Microsoft SNDS) pomagają spojrzeć szerzej. Dobrą praktyką jest utrzymanie adresu testowego w dużych domenach (np. w popularnych skrzynkach), by monitorować dostarczalność.

Migracje i zmiany bez przestojów

Planowanie

Zmiany w poczcie dotykają całej firmy, dlatego zaczynaj od planu: zrzut obecnych ustawień, lista skrzynek, limity, filtry, rekordy DNS, uwierzytelnianie. Zaplanuj okno serwisowe, komunikację do użytkowników i instrukcje postępowania na czas przełączania.

Przenoszenie danych

Najbezpieczniej migruje się skrzynki narzędziami IMAP‑to‑IMAP (np. imapsync), które zachowują strukturę folderów i statusy przeczytania. Dla pojedynczych kont sprawdza się eksport EML lub archiwów z klienta poczty. Pamiętaj o limitach i throttle po stronie dostawców — duże migracje podziel na etapy.

Przełączenie DNS

Przed zmianą rekordów obniż TTL, aby propagacja zajęła minuty, nie dni. Zadbaj o równoczesną obecność starych i nowych rekordów tylko tak długo, jak to konieczne — długie okresy „split‑brain” zwiększają ryzyko rozjazdu skrzynek. Po przełączeniu monitoruj logi oraz zgłoszenia użytkowników i dopiero po stabilizacji podbij TTL do wartości produkcyjnych.

Porządek organizacyjny: role, procesy i zgodność

Adresy e‑mail są elementem tożsamości firmy. Ustal standardy podpisów (stopki), nazewnictwa i ról. Konta ogólne (biuro@, rekrutacja@) przypisz do ról, nie osób, aby rotacja pracowników nie dezorganizowała korespondencji. Wprowadź procedury przekazywania skrzynek i czyszczenia dostępu przy odejściach z zespołu.

W obszarach regulowanych dołóż polityki retencji, szyfrowania w spoczynku, rejestrowania dostępu i dzienników audytowych. Przeglądaj uprawnienia do skrzynek współdzielonych i ograniczaj dostęp tylko do niezbędnych folderów. Jeśli panel wspiera SSO, scal zarządzanie tożsamościami z katalogiem firmowym.

Dostarczalność w praktyce: dobre nawyki nadawcy

Niezależnie od doskonałej konfiguracji serwera liczy się to, co wysyłasz. Pamiętaj o spójności From/Reply‑To, nie nadużywaj obrazków i ciężkich załączników, dbaj o balans tekstu do grafiki. Regularnie oczyszczaj listy mailingowe z twardych odbić. Nie stosuj wrażliwych słów w tematach i treściach, które wyzwalają filtry heurystyczne u odbiorcy.

Wiadomości transakcyjne trzymaj krótkie i rzeczowe, marketingowe personalizuj, a newslettery wysyłaj przez zaufanego dostawcę z właściwie skonfigurowanym SPF/DKIM/DMARC. W przypadku nagłego spadku dostarczalności przeanalizuj zmiany w środowisku: nowe IP, wzrost wolumenu, treści, błędy po stronie DNS.

Checklista administracyjna: codzienne i okresowe zadania

- Codziennie: monitoruj alerty o odrzuconych logowaniach i nienormalnym wolumenie wysyłki, sprawdzaj błędy w kolejce pocztowej.

- Tygodniowo: przeglądaj skrzynki pod kątem zapełnienia, weryfikuj kwarantannę spamu, koryguj reguły filtrów.

- Miesięcznie: audytuj dostęp do skrzynek współdzielonych, rotuj hasła aplikacyjne, testuj mechanizmy autoresponderów i przekierowań.

- Kwartalnie: rotacja kluczy DKIM, przegląd polityki DMARC, testy dostarczalności do głównych dostawców, weryfikacja ważności certyfikatów TLS.

- Rocznie: przegląd planu ciągłości działania i backupów, test odtworzeniowy, rewizja procedur rekrutacyjnych i offboardingu.

Najczęstsze pułapki i jak ich unikać

- Nadmierny liberalizm SPF: prowadzi do nadużyć i podszyć — trzymaj wpis krótki i kontrolowany.

- Brak rotacji DKIM: po zmianach MTA stary klucz bywa nieaktualny, co skutkuje niezgodnością podpisów.

- Źle ustawiony catch‑all: jeśli już, to na krótko i z agresywnymi filtrami antyspamowymi.

- Chaos w uprawnieniach: nadmiar dostępu do skrzynek współdzielonych to proszenie się o incydent.

- Brak ostrzeżeń o zapełnieniu: blokada wysyłki w krytycznym momencie psuje relacje z klientami.

- Autoresponder w pętli: zawsze testuj, zwłaszcza dla adresów serwisowych i integracji.

Praktyczne wskazówki konfiguracyjne w panelu

Po stworzeniu skrzynki od razu ustaw foldery systemowe i reguły porządkujące, aby Wysłane/Robocze/Archiwum były spójne na wszystkich urządzeniach. Włącz limity wysyłki per konto, co ograniczy szkody w razie przejęcia hasła. W panelach z możliwością przypisywania ról utwórz profil „Użytkownik”, „Redaktor”, „Administrator”, rezerwując wysokie uprawnienia wyłącznie dla zespołu IT.

Jeśli planujesz wysyłkę masową z własnego serwera, przygotuj strategię rozgrzewania IP (stopniowy wzrost wolumenów), dbałość o wskaźniki zaangażowania i segmentację list. Nawet w środowisku hostingowym warto myśleć jak dostawca: kontrola zwrotów, subskrypcji i rezygnacji jest równie ważna, co technika.

Podsumowanie: zwinne zarządzanie i konsekwencja

Poczta to krwioobieg organizacji. Skuteczne zarządzanie w panelu hostingowym polega na łączeniu czytelnych procesów (kto, co i kiedy zmienia), precyzyjnych ustawień technicznych (DNS, szyfrowanie, filtry) oraz systematycznego monitoringu. Zadbaj o katalog dobrych praktyk, trzymaj się ustalonej nomenklatury adresów i regularnie testuj krytyczne elementy: logowanie, wysyłkę, dostarczalność, kopie zapasowe. Dzięki temu nawet złożone środowisko pozostaje przejrzyste, a komunikacja — stabilna i bezpieczna.